安全认证如何保护您的汽车设计免受仿冒

描述

如果您花了几个月的时间为一辆新车设计一个零件,却发现第三方供应商提供的零件版本与您的惊人相似,您会有什么感受?或者,如果您是一名司机,在您的车内发现了非原装零件怎么办?随着电子系统在当今汽车中越来越普遍,保护您的设计免受假冒或类似威胁应该是安全的首要考虑因素。

事实上,汽车行业目前正在经历其历史上最具创新性的时刻之一。随着内部电子元件的增多,需要考虑的漏洞点比以往任何时候都多。随着汽车原始设备制造商向全自动驾驶汽车迈进,人们越来越担心自动驾驶汽车很容易被黑客入侵。您可能还记得几年前广为人知的白帽黑客在高速公路上远程杀死一辆吉普车的努力。1但受影响的不仅仅是自动驾驶汽车。考虑到它们可能引发以下事件,未经授权部件的问题一直是一个日益受到关注的领域:

假冒安全气囊在碰撞后未正确展开

未经授权的发动机和动力传动系统组件引发发动机故障甚至起火

非正品身体部位在碰撞中未按预期运行

刹车片制造不当会影响车辆的停车能力

破碎或移位的假挡风玻璃2

Pang/Shutterstock 提供。

如何保证汽车零部件的安全?

随着汽车继续拥有更高的智能并越来越依赖来自无线 (OTA) 更新的数据,安全软件是保护汽车生态系统以及确保数据在汽车是私人的,其完整性完好无损。在保护汽车外围系统方面,硬件安全仍然是关键——尤其是对于密钥管理。普通闪存不提供对侵入性探测攻击的有保证的保护。这意味着黑客可以修改闪存内容,甚至可以将其他权限密钥注入闪存。此外,如果黑客可以提取和克隆此密钥,这意味着他们可以根据需要进行尽可能多的克隆。所有这些克隆都将被视为系统的有效部分。但是,等等,还有更多:知道私钥将允许克隆签署数据并将此数据发送到车辆的电子控制单元 (ECU) 并说服系统该数据是有效的!最重要的是,安全性以及克隆预防和系统完整性都依赖于不可克隆和不可变的私钥。

如果软件安全还不够,还可以采取什么措施来保护汽车系统?硬件安全模块 (HSM) 被用于保护系统内的各种组件。然而,HSM 可能成本高昂,并且通常比独立的身份验证器更大、更复杂。由于这些原因,HSM 通常是在车内更大、更集中的系统(例如众多 ECU 之一)中增加安全性的绝佳选择。当大量数据可能需要加密或验证时,HSM 尤其必要,例如当数据被推送到云端时,因为它与 OTA 更新一样。然而,为了保护车内较小的外围设备,例如摄像头或传感器,由于尺寸和成本的原因,HSM 并不是最佳选择。那么如何实现硬件安全,同时降低成本和尺寸呢?

安全认证提供更简单、更强大的防伪保护

安全身份验证提供了一种经过验证的技术来防止伪造。它支持的用例包括:

安全性和可靠性:确保只有 OEM 批准的组件连接到车辆中的关键系统

数据完整性:确认仅产生有效数据的真正模块和传感器的连接性

安全启动:验证固件安装以检测加载错误并阻止恶意软件攻击的风险

功能控制:安全地管理系统功能,作为基于订阅或工厂的选项

使用安全认证 IC,您可以远程或本地认证模块和传感器组合。

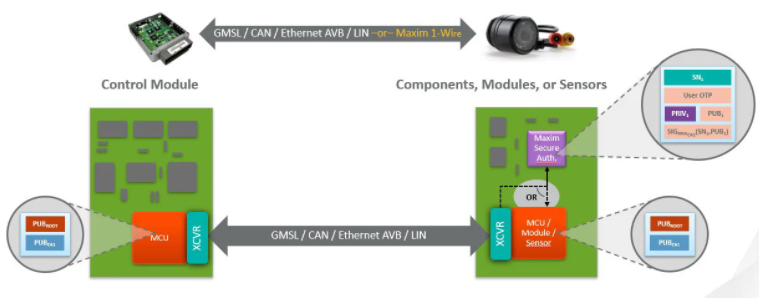

图 1. 外围组件中的安全验证器与车内的车辆 ECU 进行通信,以在将关键任务数据发送到 ECU 之前证明该组件是 OEM 系统的有效部分。此序列可防止克隆和未经授权的伪造品在汽车系统中运行。

一些原始设备制造商甚至对更容易被盗的高价值组件实施双向身份验证。使用这种方法,如果一个组件从车辆中被盗并放置在另一辆车或系统中,外围设备中的验证器可以阻止该部件在这个无效系统中运行。这可以防止车辆部件被重新利用。

Crypto-Strong Authenticator 确保车辆安全性和可靠性

Maxim 的DS28C40提供了一个安全验证器示例,该验证器专门用于阻止日益增长的汽车零部件假冒威胁。该设备提供:

ECC-P256 计算引擎

SHA-256 计算引擎

FIPS/NIST 真随机数生成器

6kb 一次性可编程存储器,用于存储用户数据、密钥和证书

可配置的 GPIO

唯一的 64 位 ROM ID

I 2 C 通信高达 1MHz

DS28C40 尺寸小巧,可嵌入任何有被克隆、替换或被盗风险的汽车外围设备,例如摄像头、传感器、电动汽车电池或前灯模块。它在外围设备中的作用是向 ECU 证明该组件是系统中经过 OEM 批准的真正部件。该设备通过使用 ECDSA 加密技术来做到这一点,这是一种非对称算法,它依赖于证书和公私钥对来向主机 ECU 模块验证自身。非对称加密使密钥管理更容易实现。每个身份验证器唯一的私钥安全地存储在 DS28C40 中,无法从外部访问。在主机 ECU 端,公钥是从身份验证器中读取的,但就像“公共”描述所暗示的那样,它不需要被保护以防被发现。

审核编辑:郭婷

-

物联网数据安全保护2017-07-03 0

-

OCS技术的进展如何在更大程度上保护乘客的安全2020-05-07 0

-

汽车电子功能模块保护中“抛负载”及保护选型有什么技巧2021-03-06 0

-

专家计划保护电动汽车充电站免受网络攻击2022-02-26 0

-

利用NEC单片机保护您的设计不被仿冒2009-04-04 1040

-

简单的免受超电压汽车视频驱动威廉希尔官方网站 保护程序2010-11-17 675

-

DeepCover安全认证器件给您全方位保护2018-06-22 4126

-

瑞萨电子安全解决方案能保护工业控制系统免受网络攻击2019-03-28 708

-

保护您的汽车钥匙扣免受网络攻击2022-08-17 493

-

如何保护您的易受攻击的供应链免受网络安全风险和攻击2022-10-21 842

-

汽车成像让您的汽车更安全2022-11-02 313

-

保护汽车威廉希尔官方网站 免受元件影响从这些解决方案开始2022-12-29 589

-

这是一种更简单的方法,可以保护您的物联网设备免受黑客攻击2023-06-28 794

-

安全认证如何保护您的汽车设计免遭假冒2023-06-28 425

-

保护汽车 CAN 总线系统免受ESD过压事件的影响2024-09-12 132

全部0条评论

快来发表一下你的评论吧 !