年前再补课!国产 ARM 平台上演加密解密秀教学!

描述

一、产品简介

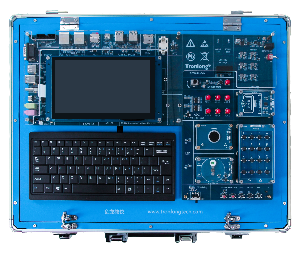

TL3568-PlusTEB人工智能实验箱

国产高性能处理器

64 位 4 核低功耗

2.0 GHz超高主频

1T 超高算力 NPU

兼容鸿蒙等国产操作系统

二、实验目的

1、了解常见的加密方法;

2、加密和解密法开发实例演示。

三、实验原理

反转加密法

反转加密法是指通过反向输出消息来进行加密。

反转加密法

凯撒加密法是一种简单的消息编码方式。它根据字母表将消息中的每个字母移动常量位k。例如k等于3,则在编码后的消息中,每个字母都会向前移动3位,a会被替换为d,b会被替换成e,依此类推。字母表末尾将回卷到字母表开头。于是,w会被替换为z,x会被替换为a。

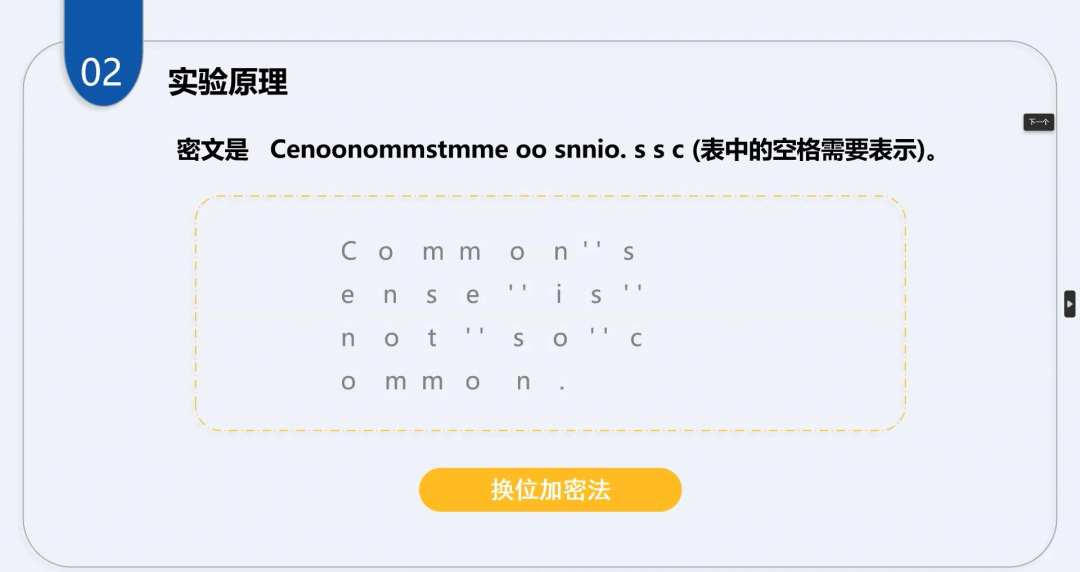

换位加密法

换位加密法不是替换字符,而是搞乱消息符号的顺序。例如消息 Common sense is not so common.假设使用数字 8 作为秘钥。也就是我们将在每一行放最多8个字符。(包含空格和标点)

密文是 Cenoonommstmme oo snnio. s s c (表中的空格需要表示)。

四、实验设备

实验软件

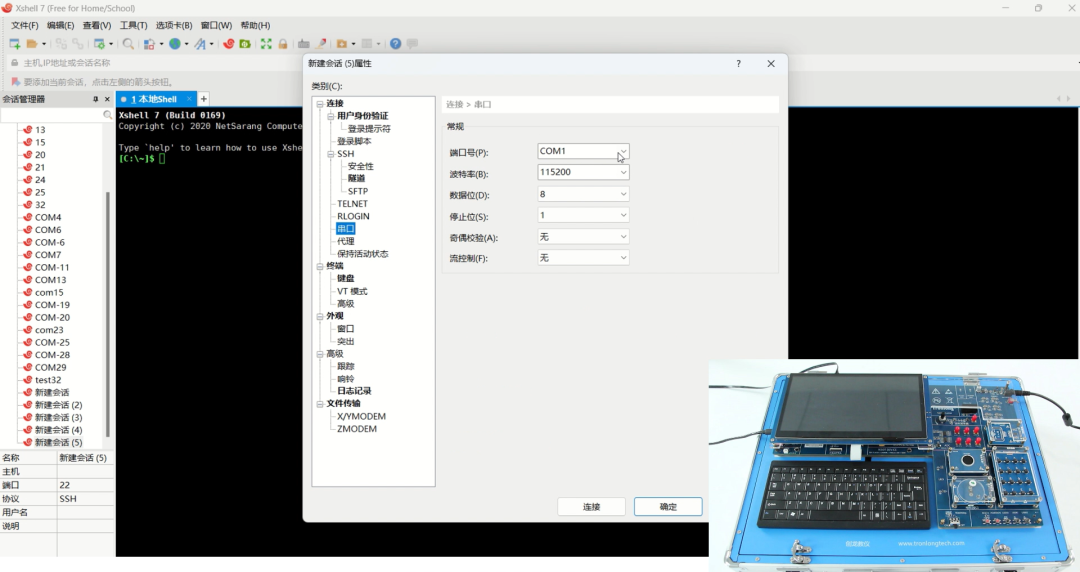

本实验中使用的软件为.VMware17+Ubuntu18.04.4 和串口调试工具Xshell。

实验硬件

本实验中使用的是TL3568-PlusTEB实验箱,所需的配件为Micro SD卡、Type-C线、电源和网线。

五、实验步骤

硬件连接

(1)将Ubuntu系统启动卡插至Micro SD卡槽。

(2)使用Type-C线连接USB TO UART2调试串口到PC机。

(3)将实验箱ETH0 RGMII网口(COM21)通过网线连接至路由器。

(4)连接实验箱电源,先不要上电。

软件操作

(1)先在设备管理器查看串口的端口号;

(2)再设置串口调试工具,波特率设置为1500000,点击连接,在Xshell调试终端会显示连接成功。

(3)连接成功后,拨动实验箱的电源开关,将实验箱上电。

(4)系统启动成功后,输入账户密码登录即可(账密均为:tronlong)

(5)登录成功后,查询实验箱的网口地址。

拷贝文件

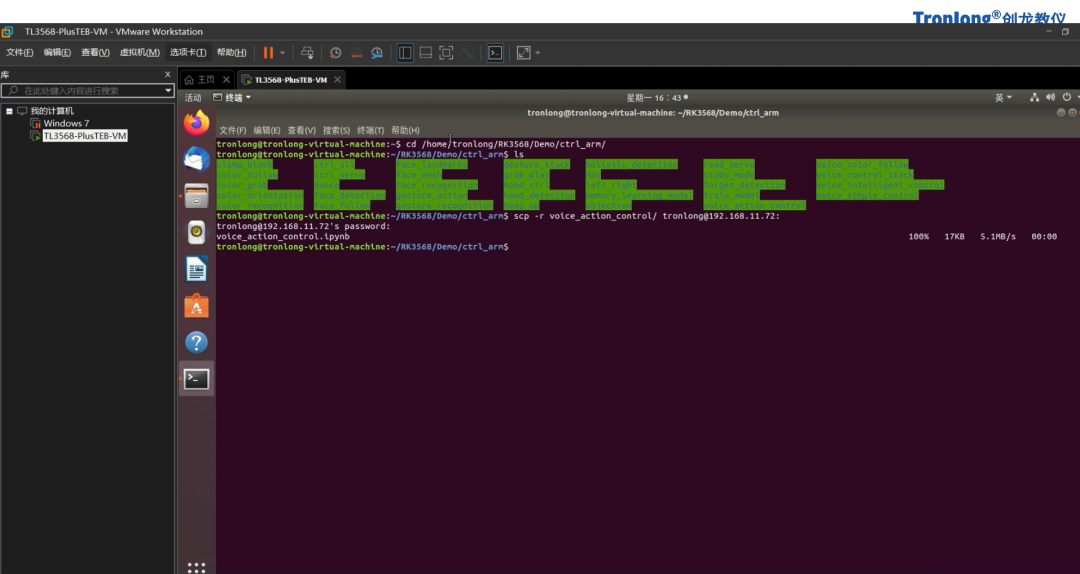

我们先打开Ubuntu,将Demo文件夹拷贝到RK3568目录下。

"Ctrl+Alt+T"打开控制台,执行命令将文件拷贝至实验箱文件系统(根据实验箱实际IP地址修改命令)。

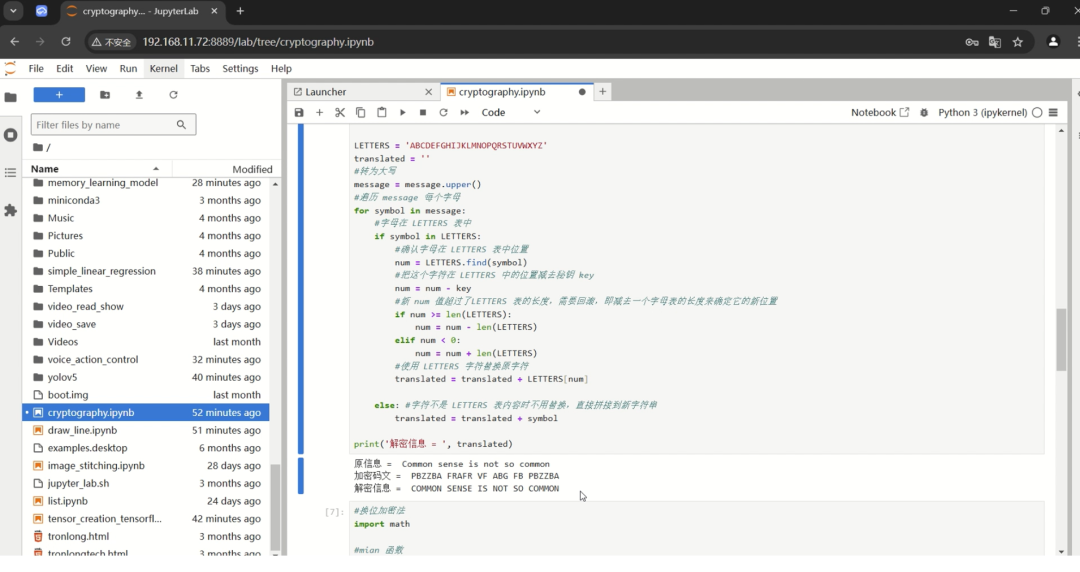

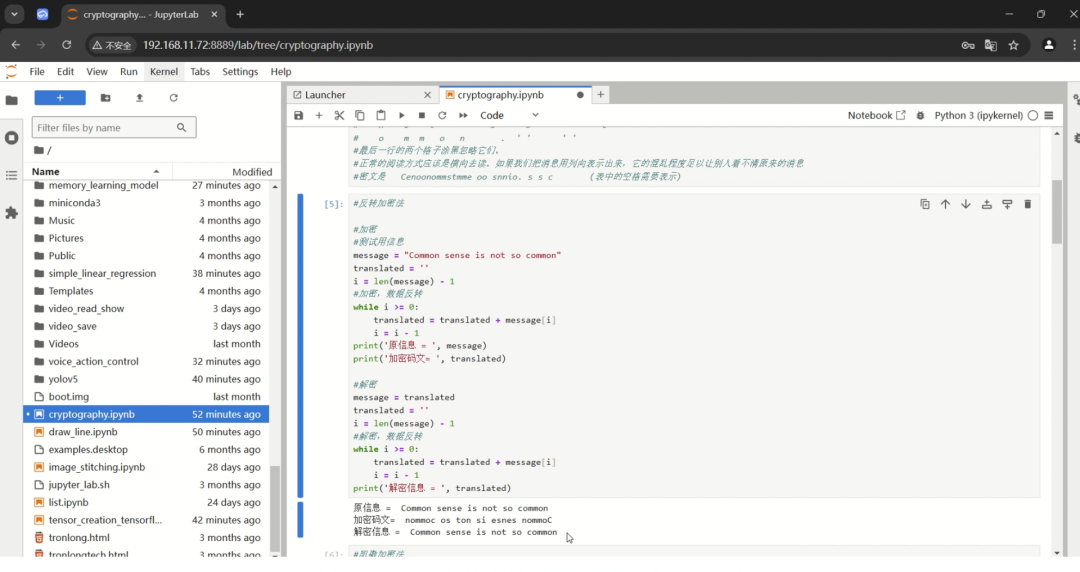

运行程序

在串口调试窗口执行命令,启动开发环境

在网页输入地址,即可打开登录界面 (根据实际IP地址修改网页地址)。

输入密码:tronlong,登录。

在程序目录,双击打开程序,点击重新运行程序。

等待右上角的进度饼图变白,程序运行完成。

在程序最下方,会显示运行结果。

程序运行后,会打印反转加密法的运行示例结果。

-

怎样解密(芯片解密IC解密)加密狗2011-04-16 0

-

CC2541使用协议栈的数据加密与解密功能教程2016-04-12 0

-

labview加密解密文件2017-09-08 0

-

ARM裸机程序在Linux平台上的开发步骤2021-12-16 0

-

加密解密的用途都有哪些呢2022-01-20 0

-

RT1020总线加密引擎是否加密和解密?2023-05-10 0

-

数据加密和解密,数据加密和解密原理是什么?2010-03-19 7411

-

Wannacry的逆向分析及加密文件的解密2017-09-07 945

-

如何设计网络传输信息加密解密系统2018-09-14 3785

-

加密货币交易所平台上的IEO介绍2019-03-26 2498

-

基于ARM11的CES-EDU6410教学平台2019-10-16 3691

-

在基于Arm的平台上使用HALCON免费下载2020-12-08 1325

-

详细解读Go加密解密算法2021-07-29 2787

-

RSA加密与解密2022-05-26 558

-

基于ARM9的嵌入式教学平台开发2023-10-08 303

全部0条评论

快来发表一下你的评论吧 !